پشتیبانی تخصصی شبکه

نوشته شده توسط reza rafeezadeh در . نوشته شده در آموزش

پشتیبانی تخصصی

پشتیبانی تخصصی شبکه

اهمیت پشتیبانی تخصصی شبکه

پشتیبانی تخصصی از شبکههای کامپیوتری عبارت است از فرآیند ارائه خدمات فنی، نگهداری و رفع خطاهای شبکه به منظور حفظ عملکرد بهینه شبکه. در واقع، پشتیبانی تخصصی از شبکهها در برگیرنده تشخیص، تجزیه و تحلیل و رفع مشکلات شبکه است و برای اطمینانبخشی از عملکرد صحیح شبکه بسیار حیاتی است.

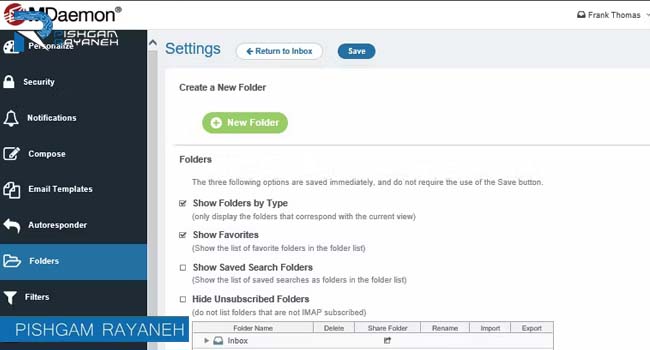

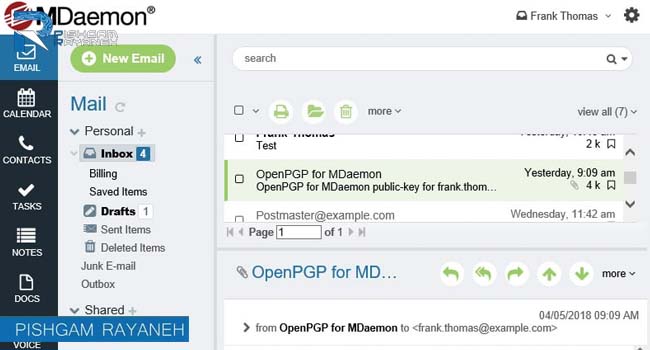

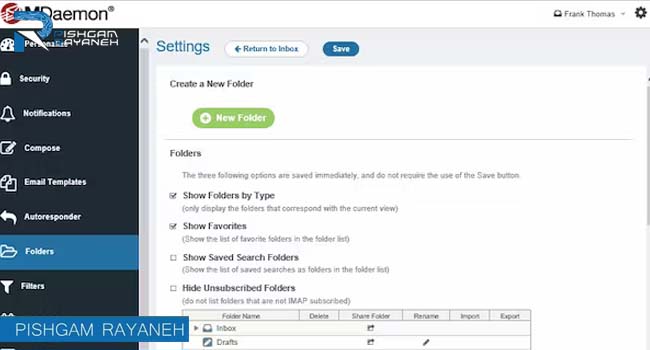

پشتیبانی تخصصی از شبکههای کامپیوتری شامل فعالیتهای متعددی میشود، از جمله نصب و پیکربندی تجهیزات شبکه، پیادهسازی امنیت شبکه، پشتیبانی از سرویسهای شبکه (مانند ارتباطات صوتی و تصویری، انتقال دادهها و ذخیرهسازی) و مانیتورینگ و مدیریت شبکه.

خدمات پشتیبانی تخصصی شبکه

ارائه پشتیبانی تخصصی از شبکه های کامپیوتری عبارتند از:

1. پیکربندی و نصب تجهیزات شبکه

این فرآیند شامل نصب و پیکربندی تجهیزات شبکه مانند روترها، سوئیچها، فایروالها و سرورها است. این اقدامات شامل تنظیمات شبکه، تخصیص آدرس IP، ایجاد VLANها و امنیت شبکه میشود.

2. امنیت شبکه های کامپیوتری

پشتیبانی تخصصی از شبکههای کامپیوتری شامل امنیت شبکه است. این شامل پیکربندی فایروالها، تشخیص نفوذ، رمزنگاری ارتباطات و مدیریت دسترسی است. همچنین، باید روی رفع آسیبپذیریها و بهروزرسانی امنیتی تمرکز شود.

3. مانیتورینگ و مدیریت شبکه

برای حفظ عملکرد بهینه شبکه، نیاز به مانیتورینگ و مدیریت مستمر شبکه است. این شامل نظارت بر طولانیمدت بر عملکرد شبکه، تشخیص و رفع مشکلات، مدیریت پهنای باند و مانیتورینگ استفاده از منابع شبکه میشود.

4. پشتیبانی از سرویسهای شبکه

شبکههای کامپیوتری شامل ارائه مجموعهای از سرویسها مانند ارتباطات صوتی و تصویری، انتقال دادهها و ذخیرهسازی است. پشتیبانی تخصصی شامل تنظیم و پیکربندی این سرویسها، رفع خطاهای مرتبط و بهبود عملکرد آنها است.

شرکت پشتیبانی تخصصی شبکه

انتخاب یک شرکت پشتیبانی تخصصی از شبکههای کامپیوتری برای سازمان یا شرکت شما میتواند تصمیمی حیاتی باشد که تأثیر قابل توجهی بر عملکرد و امنیت شبکه شما خواهد داشت. در نظر گرفتن نکات زیر میتواند به شما در انتخاب صحیح کمک کند:

1. تخصص و تجربه

اطمینان حاصل کنید که شرکتی که در نظر دارید با زمینه پشتیبانی شبکههای کامپیوتری آشنایی و تجربه کافی دارد. بررسی تخصصات تیم فنی، گواهینامهها و تجربههای قبلی شرکت میتواند معیاری مفید باشد.

2. قابلیت پاسخگویی

اهمیت قراداد داشتن با شرکتی است که در زمانهای اضطراری و به موقع به درخواستها و مشکلات شما پاسخگو باشد. اطمینان حاصل کنید که شرکت ارائه دهنده پشتیبانی تخصصی دارای سرویس پشتیبانی ۲۴ ساعته و قرارداد سطح سرویس (SLA) قوی است.

3. امنیت شبکه

شبکههای کامپیوتری شامل اطلاعات حساس و مهم هستند، بنابراین اطمینان حاصل کنید که شرکت پشتیبانی تخصصی دارای تجربه کافی در زمینه امنیت شبکه است. بررسی سیاستها و رویکردهای امنیتی، استفاده از روشهای رمزنگاری و مدیریت دسترسی به اطلاعات میتواند از اهمیت ویژهای برخوردار باشد.

4. مقیاس پذیری

در نظر داشته باشید که شرکت پشتیبانی تخصصی توانایی پشتیبانی از شبکه شما در مقیاسی که به آن نیاز دارید را داشته باشد. بررسی ظرفیت و قدرت ارائه خدمات در صورت رشد شبکه شما و توانایی تعامل با نیازهای آینده میتواند مهم باشد.

5. قابلیت ارائه خدمات گسترده

اطمینان حاصل کنید که شرکت پشتیبانی تخصصی از شبکههای کامپیوتری قادر به ارائه خدمات گستردهای است که شامل تعمیرات، تعمیر و نگهداری تجهیزات شبکه، مانیتورینگ و مدیریت شبکه و رفع مشکلات فنی است.

6. قابلیت انطباق با فناوریهای جدید

اطمینان حاصل کنید که شرکت پشتیبانی تخصصی توانایی درک و انطباق با فناوریهای جدید و روندهای صنعتی را داراست. این امر میتواند شامل تکنولوژیهای ابری، اینترنت اشیا (IoT)، امنیت شبکه و موارد دیگر باشد.

7. ارزش و هزینه

ارزش و هزینه خدمات پشتیبانی نیز نکتهای حیاتی است. بررسی قیمتگذاری، سرویسهای ارائه شده و تطبیق آنها با بودجه شما ضروری است. اما توجه کنید که انتخاب براساس هزینه به تنهایی ممکن است به کاهش کیفیت خدمات منجر شود.

8. مراجعه به مشتریان فعلی

بررسی نظرات و تجربیات مشتریان فعلی شرکت پشتیبانی تخصصی میتواند شما را در تصمیمگیری کمک کند. با مشتریان فعلی تماس بگیرید و نظرات آنها را درباره کیفیت خدمات، پاسخگویی و رضایت کلی آنها بدست آورید.

9. قرارداد و توافق نامه

قبل از امضای قرارداد با شرکت پشتیبانی تخصصی، تمام شرایط و جزئیات قرارداد را به دقت مطالعه کنید. مطمئن شوید که تمام خدمات مورد نیاز شما در قرارداد جزئیات دقیقی دارند و به مواردی مانند قوانین لغو و تعلیق قرارداد، مسئولیتهای طرفین و محدودیتهای قراردادی توجه کنید.

10. ارزیابی مداوم

پس از انتخاب شرکت پشتیبانی تخصصی، ارزیابی مداوم عملکرد و رضایت شما از خدمات آنها را در نظر بگیرید. در صورت لزوم، اصلاحاتی را در قرارداد و ارتباط با شرکت صورت دهید تا نیازهای شما برطرف شوند.

به طور کلی، انتخاب یک شرکت پشتیبانی تخصصی از شبکههای کامپیوتری نیازمند مطالعه دقیق و تحقیق است. این انتخاب تأثیر زیادی بر عملکرد و امنیت شبکه شما خواهد داشت، بنابراین بهتر است زمان کافی را برای انتخاب صحیح صرف کنید.

نیازمندی های پشتیبانی تخصصی

از طریق پشتیبانی تخصصی، متخصصان شبکه مسئولیت حل مشکلات و خطاهای شبکه را بر عهده میگیرند و از عملکرد بهینه شبکه اطمینان حاصل میکنند. نیازمندی های پشتیبانی تخصصی از شبکه های کامپوتری عبارتند از:

– آگاهی از فناوریهای جدید: متخصصان شبکه باید با فناوریهای جدید در حوزه شبکه آشنا باشند و توانایی اعمال آنها را داشته باشند.

– تجربه و مهارت: متخصصان شبکه باید تجربه کافی در تشخیص و رفع مشکلات شبکه داشته باشند و توانایی ارائه راهکارهای بهبود برای شبکه را داشته باشند.

– مانیتورینگ و آمارگیری: متخصصان شبکه باید قادر باشند با استفاده از ابزارهای مانیتورینگ و آمارگیری، عملکرد شبکه را بررسی و تحلیل کنند و مشکلات را شناسایی کنند.

– امنیت شبکه: متخصصان شبکه باید توانایی مدیریت امنیت شبکه را داشته باشند و قادر باشند از طریق راهبردها و فناوریهای امنیتی، شبکه را در برابر حملات محافظت کنند.

بهبود طراحی شبکه

متخصصان شبکه میتوانند با بررسی و ارزیابی طراحی فعلی شبکه، بهبودهای لازم را اعمال کنند. این شامل بهینهسازی توپولوژی شبکه، استفاده از سوییچها و روترهای پیشرفته، مدیریت ترافیک شبکه و تقسیم بندی زیرشبکهها است. متخصصان شبکه میتوانند با مدیریت بهینه پهنای باند شبکه، سرعت انتقال دادهها را افزایش دهند. این شامل استفاده از تجهیزات شبکه با پهنای باند بالا، تنظیمات بهینه روترها و سوییچها، استفاده از تکنولوژیهای مانند ترکیب کانال (Link Aggregation) و پیکربندی صحیح قوانین QoS (Quality of Service) میشود.

بهبود عملکرد شبکه بی سیم

بهبود مانیتورینگ و تحلیل شبکه

متخصصان شبکه با استفاده از ابزارهای مانیتورینگ و تحلیل شبکه، میتوانند نقاط ضعف و مشکلات شبکه را شناسایی کرده و بهبودهای لازم را اعمال کنند. آنها میتوانند ترافیک شبکه را مانیتور و بهینهسازی کنند، عملکرد تجهیزات شبکه را مانیتور کنند و در صورت نیاز، تنظیمات و پیکربندیهای لازم را انجام دهند. شبکه های کامپیوتری به طور مستمر نیازمند پشتیبانی تخصصی شبکه برای مانیتورینگ و تحلیل شبکه هستند.

مشاوره برای پشتیبانی تخصصی

شبکه های کامپیوتری در دنیای امروز از اهمیت بسیاری برخوردارند. با رشد روز افزون فناوریها و اتصالات شبکه، شرکتها و سازمانها نیاز به پشتیبانی تخصصی از شبکه های کامپیوتری برای حفظ عملکرد بهینه و اطمینان پذیری شبکه خود را دارند. به همین دلیل، لزوم داشتن شبکههای کامپیوتری قوی و پایدار و نیز پشتیبانی تخصصی از آنها امری اجتناب ناپذیر است. در صورتی که نیاز به خدمات تخصصی برای پشتیبانی از شبکه خود دارید، می توانید برای دریافت مشاوره با پیشگام رایانه تماس حاصل فرمایید.