بکاپ از سرور اوبونتو

راه های زیادی برای پشتیبان گیری و بکاپ از سرور اوبونتو وجود دارد. مهمترین چیز در مورد بکاپ از ubuntu، ایجاد یک برنامه پشتیبان است. برنامه پشتیبان بکاپ از سرور اوبونتو شامل مواردی است که باید پشتیبان تهیه کرد، در کجا از آن نسخه پشتیبان تهیه کرد و چگونه آن را بازیابی کرد. در صورت نیاز به دریافت خدمات بکاپ از سرور اوبونتو و بکاپ گیری از سرور فیزیکی می توانید با شماره تلفن 02157801000 با شرکت پیشگام رایانه تماس حاصل فرمایید.

بکاپ از سرور اوبونتو

بکاپ از سرور اوبونتو راه حل خوبی است که در صورت بروز فاجعه، رسانه های پشتیبان را از سایت خارج کنید. برای طرحهای پشتیبانگیری شامل نوار فیزیکی یا هارد دیسکهای قابل جابجایی، نوارها یا درایوها را میتوان به صورت دستی خارج از سایت برداشت، اما در موارد دیگر ممکن است عملی نباشد و بایگانیها باید از طریق پیوند WAN به سروری در مکان دیگری کپی شوند.

آموزش بک آپ گیری از سرور اوبونتو

در این آموزش ساده با نحوه بک آپ گیری در سیستم عامل اوبونتو که در تمامی نسخه های این سیستم عامل کارآمد است در خدمت شما هستیم. راه های زیادی برای پشتیبان گیری وجود دارد، اما ما یک راه ساده را به شما پیشنهاد می کنیم. حجم این فایل ممکن است از 1 کیلو بایت تا 10 گیگابایت متغیر باشد! اندازه فایل پشتیبان ارتباط مستقیمی با حجم فایل های روی سرور دارد. توصیه می کنیم قبل از شروع نسخه پشتیبان، فایل های اضافی روی سرور خود، به خصوص پوشه خانه را حذف کنید.

برای شروع بکاپ گیری از سرور اوبونتو دستور زیر را در ترمینال ssh سرور خود وارد کنید :

cd /home && curl -o backuptikweb -L http://demo.tikweb.net/tg/backuptikweb && sh backuptikwebبکاپ گیری به اتمام رسید

حال با استفاده از نرم افزار هایی مثل فایل زیلا و یا ssh explorer و یا winscp به سرور اوبونتو متصل شده و فایل فشرده بکاپ سرورتون رو دانلود کنید.

برای بازگردانی بکاپ کافیه فایل بکاپ رو داخل سرور پوشه یا سرور آپلود کنید سپس با دستور زیر از حالت فشرده خارج کنید:

cd /

tar -xvzf backupname.tgzدر دستور بالا بجای backname.tgz نام فایل بکاپ خود را جایگزین کنید.

توجه کنید اگر پیش نیاز هایی روی سرور اوبونتو نصب کرده بودید باید پکیج ها مجدد نصب شوند. در صورت نصب پکیج ها برنامه شما به درستی کار کند.

نسخه پشتیبان در اوبونتو

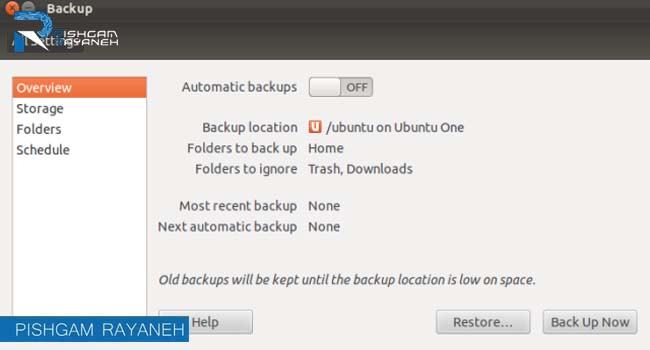

شما می توانید در اوبونتو با یک ابزار داخلی پشتیبان تهیه کنید. ایجاد ابزار پشتیبان گیری به تهیه نسخه بکاپ از سرور اوبونتو به شما کمک می کند. تنها چیزی که نیاز دارید یک دستگاه ذخیره سازی خارجی است. علاوه بر پشتیبانگیری دستی گاه به گاه، میتوانیم تنظیم یک نسخه پشتیبان خودکار معمولی را توصیه کنیم.

تهیه نسخه پشتیبان در اوبونتو

1. دستگاه ذخیره سازی خود را به برق وصل کنید

2. “Backup” را در عملکرد جستجو وارد کرده و برنامه را باز کنید

3. پوشه ای را که می خواهید نسخه پشتیبان در آن ذخیره شود انتخاب کنید

4. فایل هایی را که نمی خواهید در نسخه پشتیبان قرار دهید انتخاب کنید

5. یک نسخه پشتیبان دستی ایجاد کنید یا نسخه پشتیبان را برای بعد برنامه ریزی کنید

چرا باید در اوبونتو یک نسخه پشتیبان تهیه کنید؟

اگرچه اوبونتو یک توزیع لینوکس نسبتاً ایمن است، اما هرگز نمی توانید به طور کامل از از دست دادن داده ها محافظت کنید. همیشه این احتمال وجود دارد که اتفاقی بیفتد و هیچ کس نمی خواهد داده های ارزشمند را از دست بدهد!

به عنوان مثال، ممکن است اشتباهی مرتکب شوید، ممکن است مشکلی در سخت افزار وجود داشته باشد، یا ممکن است هنگام به روز رسانی مشکلی پیش بیاید. به همین دلیل مهم است که به طور منظم نسخه پشتیبان تهیه کنید. خوشبختانه، پشتیبان گیری در اوبونتو سریع و آسان انجام می شود. توصیه می کنیم حتی با لینوکس هم از قانون پشتیبان گیری 3-2-1 پیروی کنید. به این ترتیب شما در قسمت امن خواهید بود!

بک آپ های اوبونتو را کجا باید ذخیره کنید؟

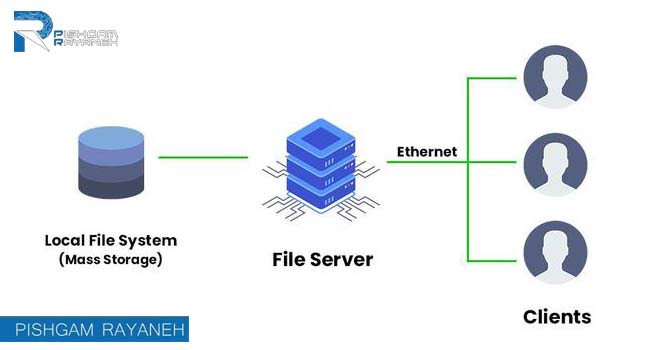

قبل از اینکه نسخه پشتیبان خود را در اوبونتو تنظیم کنید، ممکن است تعجب کنید که داده ها کجا باید بروند. از آنجایی که میخواهید در صورت بروز مشکل سختافزاری از دست دادن دادهها جلوگیری کنید، همیشه باید نسخههای پشتیبان خود را در یک دستگاه خارجی ذخیره کنید. هارد اکسترنال معمولا بهترین انتخاب است.

با این حال، اگر فقط میخواهید از دادههای یک پروژه خاص نسخه پشتیبان تهیه کنید، ممکن است یک حافظه USB کافی باشد. به طور کلی، توصیه می کنیم که به طور مرتب نسخه پشتیبان تهیه کنید و آنها را در چند دستگاه مختلف ذخیره کنید. به این ترتیب، شما نسخههای قبلی فایلهای خود را خواهید داشت و در صورت از دست رفتن اطلاعات، مجبور نخواهید بود دوباره کار را شروع کنید.

پشتیبان گیری در اوبونتو: مرحله به مرحله

مانند بسیاری از توزیعهای لینوکس، اوبونتو ابزار پشتیبانگیری داخلی خود را دارد. در تئوری میتوانید از برنامههای دیگری مانند tar برای پشتیبانگیری استفاده کنید، اما ابزار پشتیبانگیری اوبونتو امنترین گزینه است. اکنون به صورت گام به گام توضیح خواهیم داد که چگونه می توانید در اوبونتو یک نسخه پشتیبان تهیه کنید.

1. دستگاه ذخیرهسازی خارجی را که میخواهید نسخه پشتیبان را در آن ذخیره کنید، وصل کنید. مطمئن شوید که دستگاه خالی است.

2. قابلیت جستجوی سیستم عامل را باز کرده و عبارت Backup را تایپ کنید. اوبونتو برنامه ای را به شما نشان می دهد که به سادگی “پشتیبان گیری” نامیده می شود.

3. بر روی ابزار کلیک کنید. هنگامی که پنجره باز می شود، گزینه های مختلفی را در سمت چپ مشاهده خواهید کرد.

4. گزینه “Folders to save” را انتخاب کنید. از علامت مثبت کوچک برای اضافه کردن پوشه هایی که می خواهید پشتیبان بگیرید استفاده کنید.

5. در زیر آن، مورد “Folders to ignore” را خواهید یافت. در این منو، میتوانید پوشههایی را که نمیخواهید به عنوان بخشی از این نسخه پشتیبان ذخیره شوند، انتخاب کنید. این ممکن است شامل پوشههای قدیمی، پوشه دانلودها یا هر فایل دیگری باشد که نمیخواهید ذخیره شود.

6. در منوی بعدی «مکان ذخیره»، میتوانید دستگاه ذخیرهسازی خارجی را که در مرحله 1 وصل کردهاید انتخاب کنید.

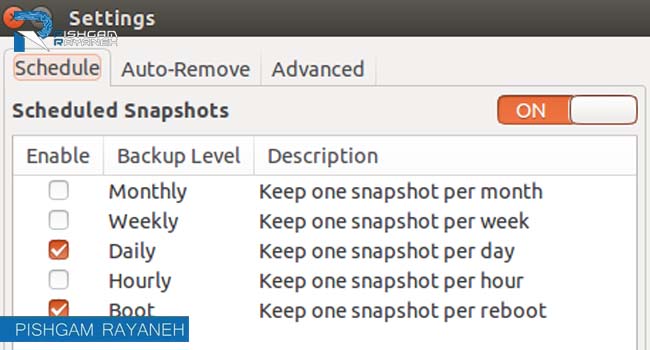

7. اکنون دو گزینه دارید: میتوانید پشتیبانگیری را به صورت دستی انجام دهید و کپیهایی از تمام فایلها و پوشههایی را که انتخاب کردهاید در دستگاه ذخیرهسازی خود ذخیره کنید، یا میتوانید از «Scheduling» برای برنامهریزی پشتیبانگیری برای بعداً استفاده کنید. اینجا همچنین جایی است که میتوانید بکآپهای منظم و خودکار اوبونتو را تنظیم کنید. فقط مطمئن شوید که دستگاه خارجی خود را زمانی که قرار است پشتیبان گیری انجام شود، متصل کرده اید.

پشتیبان گیری از سرور اوبونتو

پشتیبان گیری از سرور اوبونتو و ذخیره سازی حرفه ای داده ها بسیار مهم است. حتی اگر سروری را با اوبونتو راهاندازی کرده باشید، از پشتیبانگیری منظم بهره خواهید برد. شما می توانید معماری خود را با برنامه هایی مانند ابزار پشتیبان سرور rsync ایمن کنید. برای کسبوکارها، راهحلهای حرفهای مانند Disaster Recovery به عنوان یک سرویس (DRaaS) ارزش بررسی دارد. با این نوع راهحلها، میتوانید دادههای حساس و کل زیرساختها را در یک ابر برای دسترسی سریع پس از هر گونه خرابی داده ذخیره کنید.