امنیت سیستم کامپیوتری و تاکتیک های مقابله با تهدیدات

نوشته شده توسط reza rafeezadeh در . نوشته شده در آموزش, مقالات شبکه

امنیت سیستم کامپیوتری

تعریف امنیت کامپیوتر

اصطلاح امنیت سیستم کامپیوتری

اهمیت امنیت سیستم کامپیوتری

سیستم مدیریت اطلاعات امنیت کامپیوتر

مدیریت اطلاعات امنیتی (SIM) عمل جمعآوری، نظارت و تجزیه و تحلیل دادههای مرتبط با امنیت از لاگهای رایانه و منابع مختلف داده دیگر است. یک سیستم مدیریت اطلاعات امنیتی (SIMS) میتواند به خودکارسازی این عمل برای کاهش تلاش دستی و بهبود کارایی برنامه سیم کارت و برنامه امنیت سایبری گستردهتر سازمان کمک کند.

طی سالها، شیوههای جداگانه مدیریت اطلاعات امنیتی و مدیریت رویدادهای امنیتی به یک روش ترکیبی به نام مدیریت اطلاعات امنیتی و رویداد یا SIEM تبدیل شدهاند.

نیاز به مدیریت امنیتی سیستم های کامپیوتری

با گسترش چشم انداز تهدیدات سایبری، سازمان ها در برابر انواع مختلفی از تهدیدات و خطرات امنیتی آسیب پذیر هستند. از ویروسها، بدافزارها و کلاهبرداریهای فیشینگ گرفته تا مهندسی اجتماعی، حملات DDoS، اخاذی سایبری و تهدیدات دائمی پیشرفته (APT)، شرکتها در معرض خطر طیف گستردهای از حملات سایبری هستند. برای محافظت از دارایی ها در برابر مهاجمان سایبری و جلوگیری از نقض داده ها، شرکت ها باید سیستم ها و کنترل های امنیتی متنوعی را مستقر کنند.

به وضوح نیاز به این سیستم های چندگانه برای حفظ امنیت شبکه کامپیوتر برای سازمان هایی وجود دارد که استراتژی امنیت سایبری دفاعی عمیق (DiD) را اتخاذ می کنند. هدف DiD ایجاد تعادل بین نقاط ضعف در یک کنترل امنیتی با کمک نقاط قوت سایر کنترل های مکمل است.

با این حال، متخصصان امنیتی باید تصویری جامع و کامل از داده های تولید شده توسط همه این ابزارها داشته باشند. تنها در این صورت است که می توانند برای تقویت جایگاه امنیتی سازمان اقدام کنند. مدیریت اطلاعات امنیتی سیستم کامپیوتری برای رفع این نیاز در نظر گرفته شده است.

رایج ترین تهدیدات امنیتی کامپیوتر

نصب نرم افزار تایید نشده

وقتی مردم عواقب نصب نرم افزار تایید نشده را درک نمی کنند، کامپیوتر خود را در برابر حملات احتمالی باز می کنند. به عنوان مثال، آنها ممکن است یک برنامه رایگان دسکتاپ را دانلود کنند که ناآگاهانه نرم افزارهای جاسوسی یا نوار ابزار مرورگر را همراه با برنامه نصب می کند.

به طور معمول، این برنامههای نرمافزار رایگان دارای یک چک باکس نصب هستند که ممکن است برخی افراد آن را از دست بدهند، که امکان نصب جاسوسافزار یا نوار ابزار را فراهم میکند. این نرم افزار جاسوسی در بسیاری از موارد می تواند هر کاری را که در مرورگر وب خود انجام می دهید ردیابی کند. این نوار ابزارها به طور بالقوه می توانند کل سیستم شما را کند کنند.

وقتی نرمافزار تایید نشده را نصب میکنید، خودتان را به موارد زیر باز میکنید:

- اسب تروا

- نرم افزارهای جاسوسی

- ویروس ها

- سایر موارد

توصیه ما

قبل از نصب، بررسی کنید که نرم افزار خود، از جمله مرورگرهای اینترنت، برنامه های بهره وری، و نرم افزارهای ضد ویروس را از منابع معتبر دریافت می کنید. با بخش فناوری اطلاعات خود تماس بگیرید و آنها می توانند به بررسی ایمن بودن برنامه ای که نصب می کنید کمک کنند.

حملات Man-In-The-Middle

حملات Man-in-the-middle تا حدودی شبیه به افرادی است که مخفیانه و مستقیم به مکالمه تلفنی از طریق سیم کشی یا گرفتن تلفن ثابت دیگری در خانه گوش می دهند.

اطلاعات به اشتراک گذاشته شده بین دو نفر که باید خصوصی باشد اکنون در دست یک هکر است. این چیزی است که اتفاق می افتد:

برای اطمینان از اینکه فقط شخص مناسب برخی از اطلاعات را می بیند، فرستنده یک ایمیل خصوصی، چت یا چیزی مشابه برای گیرنده ارسال می کند. فقط گیرنده می تواند این پیام رمزگذاری شده با کلید عمومی را با کلید خصوصی خود باز کند.

مهاجم پیام را رهگیری می کند و یک پیام جعلی را برای گیرنده ارسال می کند که پیام اصلی را تقلید می کند.

گیرنده به پیام جعلی می افتد و پیام مهاجم را با کلید عمومی خود رمزگذاری می کند.

گیرنده پیام را به فرستنده اصلی ارسال می کند.

مهاجم پیام برگشت را رهگیری می کند.

مهاجم پیام را با کلید خصوصی باز می کند و آن را تغییر می دهد.

مهاجم پیام را با کلید عمومی که در ابتدا توسط فرستنده ارائه شده بود، دوباره رمزگذاری می کند.

فرستنده اصلی فریب خورده و فکر می کند که گیرنده مورد نظر پیام خود را بازگردانده است.

توصیه ما

به شبکه های وای فای عمومی متصل نشوید مگر اینکه از سرویس VPN استفاده می کنید. بسیاری از سرویسهای VPN رایگان یا ارزان وجود دارند که ترافیک شما را رمزگذاری میکنند تا هیچکس نتواند اطلاعاتی را که در آن شبکه وارد میکنید بدزدد.

هنگام خرید، مطمئن شوید که وب سایت امن است و از گواهی SSL استفاده می کند. برای اطمینان از اینکه URL با https:// شروع می شود، می توانید مطمئن شوید که بررسی کنید.

فیشینگ و نیزه فیشینگ

حملات فیشینگ به دلیل تلاش برای فریب شما برای باز کردن پیوستها و پیوندهای ناشناخته در ایمیلها بدنام هستند. این پیوستها و پیوندها پتانسیل اضافه کردن ویروسها و بدافزارهای دیگر را به سیستم شما دارند، پس چرا مردم همچنان به دنبال آنها هستند؟

حملات فیشینگ و نیزه فیشینگ میتوانند از طریق ایمیل، پیامهای SMS، تماسهای صوتی و چند راه کمتر رایج دیگر اتفاق بیفتند، اما حملات ایمیل رایجترین هستند. در هر دو مورد، مهاجمان خود را بهعنوان افراد یا سازمانهایی که به آنها اعتماد دارید و/یا قبلاً با آنها درگیر هستید، پنهان میکنند. با این حال، حملات فیشینگ شخصی سازی نمی شوند در حالی که حملات فیشینگ نیزه ای هستند. پیامهای فیشینگ شخصاً گیرنده را نشان میدهند و حاوی اطلاعات شخصی هستند که امیدوارند شما را وادار به عمل کند.

پیام کوتاه است، (بسیار ضعیف) درخواست شخصی در Onsharp (یک منبع قابل اعتماد) را تقلید می کند و از شما می خواهد که اطلاعات خود را به آنها بدهید.

توصیه ما

وقتی ایمیل مشکوک، تماس یا پیامکی از شخصی یا کسبوکاری که با آن در ارتباط هستید دریافت میکنید، به آن پاسخ ندهید. اگر مطمئن نیستید که درخواست قانونی است، یک خط ارتباطی جدید با آن شخص/کسب و کار ایجاد کنید و از آنها بپرسید که آیا هنوز به آن اطلاعات نیاز دارند و/یا درخواستشان واقعی است.

کامپیوتر یا دستگاه خود را بدون مراقبت رها کرده اید

وقتی لپتاپ یا تلفن خود را بدون مراقبت در دفتر، محل کار دورافتاده یا یک مکان عمومی رها میکنید، در حقیقت از شخصی دعوت میکنید تا از طریق دستگاه خودتان امنیت رایانه شما را نقض کند.

توصیه ما

هنگامی که مجبورید از ایستگاه کاری خود دور شوید، وسایل الکترونیکی خود را قفل کنید. محافظت از رمز عبور را روی تلفن، لپتاپ و سایر دستگاههای خود فعال کنید. به خصوص اگر از طریق آن دستگاه به اطلاعات حساس دسترسی دارید. با دستگاه های مدرن، به راحتی می توانید دسترسی اثر انگشت را نیز فعال کنید.

اگر دستگاه شما در زمانی که از آن دور هستید به سرقت رفت، نرم افزار ردیابی وجود دارد که می توانید برای بازیابی آن استفاده کنید. از Find My iPhone برای دستگاههای Apple و Find My Phone برای دستگاههای Android استفاده کنید.

سایت های نامعتبر

بازدید از وب سایت های بدون گواهینامه SSL. وقتی از یک وب سایت بازدید می کنید، اطلاعات شما به طور خودکار ایمن است، درست است؟ اشتباه است. وقتی در اینترنت هستید، گاهی اوقات مدیران وب سایت برای محافظت از اطلاعات خود یا شما اقدامات احتیاطی لازم را انجام نمی دهند.

گواهینامه های SSL نشانه خوبی برای این است که آیا باید به یک وب سایت اعتماد کنید یا خیر. بسته به مرورگری که استفاده میکنید متفاوت به نظر میرسد، اما معمولاً وقتی یک قفل قفل شده در سمت چپ URL در نوار جستجو ظاهر میشود، میتوانید بفهمید که چه زمانی یک وبسایت امن است. وقتی یک وبسایت گواهی SSL یا گواهینامهای که بهدرستی نصب نشده باشد، نداشته باشد، نوار جستجوی شما حاوی عنوان HTTP یا HTTPS یا نماد قفل قفل نیست.

برنامه های امنیت سیستم کامپیوتر

اکثر رایانه های شخصی مجهز به یک برنامه آنتی ویروس هستند که قبلاً نصب شده است. به عنوان مثال، ویندوز 8 و 10 دارای Windows Defender در سیستم عامل هستند که برای اکثر کاربران کافی است. اگر نسخه قدیمیتری از ویندوز دارید، برنامه آنتی ویروس ندارید یا ترجیح میدهید از چیزی غیر از Windows Defender استفاده کنید، توصیه میکنیم از Avast استفاده کنید. Avast یکی از برنامه های آنتی ویروس با ستایش در طول سال ها بوده است زیرا سرعت سیستم شما را کاهش نمی دهد و رایگان است.

اگر به دنبال یک گزینه آنتی ویروس پولی با پشتیبانی محصول هستید، TrendMicro یا ESET را توصیه می کنیم. آنها هر دو در جامعه فناوری بسیار مورد تحسین قرار می گیرند و برنامه های قدرتمندی هستند که به روز می شوند.

نظارت و تحلیل موارد امنیتی

اکثر سیستمهای امنیتی کامپیوتر، فیلتر کردن و تجمیع دادهها را برای جداسازی دادههای مرتبط ارائه میکنند. ابزارها همچنین رویدادهای مشابه را به هم مرتبط می کنند و حوادث را ارزیابی می کنند تا به تیم های امنیتی راهنمایی کنند.

فیلتر کردن می تواند مثبت و یا منفی باشد. فیلترهای مثبت اطلاعات مربوط به رویدادهای مخرب مشکوک یا شناخته شده را جمع آوری می کنند که باید برای کاهش تأثیر و به حداقل رساندن آسیب بیشتر تجزیه و تحلیل شوند. فیلترهای منفی، رویدادهای شناخته شده را که تهدید نیستند، مانند موارد مثبت کاذب، حذف می کنند. ابزارهای امنیتی کامپیوتر همچنین باید بتوانند رویدادهای غیرعادی را ثبت کنند که به خوبی در دستهبندی مثبت یا منفی قرار نمیگیرند، اما با این وجود مستلزم بررسی بیشتر هستند.

تجمیع بخشی از تجزیه و تحلیل داده ها در سیستم امنیت کامپیوتر است. در این مرحله، رویدادها بیشتر ادغام میشوند تا تعداد کل ارائه شود که به پرسنل امنیتی در تجزیه و تحلیلهای بیشتر کمک میکند. شناسایی حادثه پس از تجمیع رویدادها و جداسازی رویدادهای مهم، پلتفرم امنیتی شبکه کامپیوتر رویدادها را برای تعیین توالی و شناسایی الگوی حمله به هم مرتبط می کند. در نهایت، الگوها را مطابقت می دهد تا مشخص شود آیا نقضی وجود دارد که نیاز به شروع واکنش حادثه دارد.

متخصصان امنیت کامپیوتر چه می کنند؟

مدیران امنیت رایانه در قبال ایمن سازی منابع محاسباتی و داده های شرکت به طور مداوم پاسخگو هستند. یک تحلیلگر امنیتی باید دسترسی به کاربران خاص را برای به دست آوردن اطلاعات محرمانه محدود کند.

برنامه ریزی امنیت

کارشناسان امنیتی اقدامات حفاظتی رایانه را برای محافظت از اجزای حیاتی زیرساخت فناوری اطلاعات در برابر آسیبپذیریها و تهدیدات احتمالی تجزیه و تحلیل و برنامهریزی میکنند.

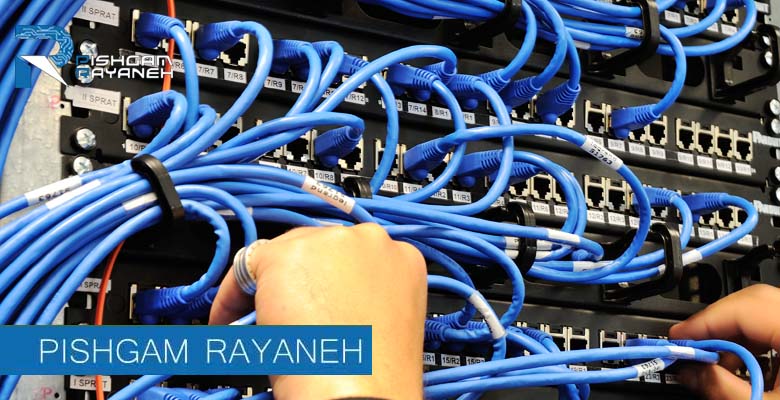

ایمن سازی زیرساخت ها

نقش حیاتی هر متخصص امنیت رایانه ایمن سازی زیرساخت شبکه شرکتی است. حتی پرطرفدارترین نرمافزارها نیز میتوانند این امکان را داشته باشند که آسیبپذیریهای نادیده گرفته شده را که فقط در صورت انجام ممیزی شناسایی میشوند، حفظ کنند. متخصص امنیت مسئول نصب یک فایروال رایگان برای فیلتر کردن تهدیدات احتمالی و یک آنتی ویروس برای اسکن، شناسایی و حذف هرگونه آلودگی بدافزار از سیستم است.

نظارت بر زیرساخت ها

نقش اصلی هر متخصص امنیت رایانه نظارت بر زیرساخت فناوری اطلاعات شرکت است. آنها مسئول بررسی آنچه وارد و خارج از شبکه می شوند، هستند. آنها سیستم های امنیتی خودکار را برای نظارت بر فعالیت های سیستم متصل به شبکه مستقر می کنند.

یکی از اجزای کلیدی امنیت زیرساخت، نظارت بر زیرساخت است. تحلیلگران امنیتی مانیتورهای شبکه و کامپیوتر را در وب و سرورهای حیاتی را در نقاط استراتژیک قرار می دهند. این مانیتورها معمولاً با یک سرور مرکزی ارتباط برقرار می کنند و تمام فعالیت ها را برای تجزیه و تحلیل بعدی گزارش می دهند. تحلیلگران امنیتی از ابزارهای خودکار برای اسکن گزارش های تولید شده توسط مانیتورها و جستجوی انحرافات در فعالیت استفاده می کنند.